Montag, 04. Mai 2026

Wir kennen den Authenticator, den wir im Internet meistens dann aktiviert haben, wenn die Plattformen sensibel sind und mit Geld zu tun haben. Wir erinnern uns: Der Zugang per Username/Passwort und Authenticator bedeutet, dass wir etwas wissen (das Passwort) und etwas besitzen müssen (das iPhone). Diese Kombination an Information und Besitz kann ein Hacker nur schwerlich erlangen. Somit erschien mir das bisherige System sehr sicher.

Warum von den Plattformen empfohlen wird, auf einen „passkey“ umzustellen

Weil ich mich nicht lange nerven lasse, bin ich der Sache auf den Grund gegangen und habe mir den Vorteil eines passkeys angeschaut. Und dieser Vorteil ist durchaus einleuchtend. Er ensteht durch die Risiko-Analyse des Authenticator-Verfahrens.

Wir machen es an einem Beispiel fest (Beispiele sind immer gut): Wir bekommen eine Mail von Paypal, in der wir wegen einer ungewöhnlichen Aktivität zum Einloogen bei Paypal gebeten werden. Die ganze Mail schaut absolut echt aus. Wir klicken auf den Link und die Paypal-Seite erscheint, so wie wir es gewohnt sind. Tatsächlich sind wir aber auf einer Fake-Seite gelandet, also auf einer von Hackern exakt nachgebauten Seite. Dass der link nicht auf Paypal sondern auf PaypaI zeigt, sehen wir nicht. Ach, der geneigte Leser sieht den Unterschied nicht? Im Wort Paypal ist aus dem kleinen Buchstaben „l“ (wie bei Michael) der große Buchstabe „I“ (wie bei Ida) geworden. Das große I wie bei Ida ist um eine Winzigkeit kleiner als das kleine l (Michael). Kaum jemand weiß das, kaum jemand würde hier Verdacht schöpfen.

Nachdem man – unwissentlich – auf der Fakeseite gelandet ist, gibt man – wie gewohnt – Username und Passwort ein. Beides wird von der Fake-Seite natürlich akzeptiert. Mit dieser abgegriffenen Kombination gehen die Hacker innerhalb von Sekunden auf die echte Paypalseite und loggen sich ein. Paypal akzeptiert natürlich den Einloggversuch und fragt nach dem Authenticator-Code. Der landet natürlich nicht bei den Hackern, weil die mein iPhone nicht in der Hand haben. Das ist aber auch nicht nötig, denn den Authenticator bediene ja ich als Nutzer. Ich gebe also den Code ein und sorge dafür, dass die Hacker jetzt in meinen Paypal sind.

Bevor ich als User den Schlamassel bemerke, haben die Hacker längst gehandelt und mein Geld von links nach rechts transferiert. So weit, so schlecht.

Was sind Passkeys und warum ersetzen sie klassische Passwörter

Passkeys sind moderner und ersetzen klassische Passwörter vollständig. Technisch basieren sie auf offenen Standards wie FIDO2 und WebAuthn. Ach, die Details müssen wir nicht wissen. Während bei Passwörtern ein geheimes Wissen vom Nutzer an den Server übertragen wird, arbeiten Passkeys mit kryptografischen Schlüsselpaaren, bei denen kein Geheimnis jemals das eigene Gerät verlässt. Ziel ist es, die häufigsten Angriffsformen im Internet wie Phishing, Passwortdiebstahl und Datenlecks strukturell zu eliminieren und gleichzeitig den Komfort beim Login deutlich zu erhöhen. Das hört sich doch sehr gut an.

Die technische Grundlage: Public-Key-Kryptografie

Im Kern besteht ein Passkey aus einem Schlüsselpärchen, bestehend aus einem privaten und einem öffentlichen Schlüssel. Ein Schlüssel ist zum Beispiel eine hexadezimale, sehr lange Zeichenkette. Der private Schlüssel wird ausschließlich auf dem Gerät des Nutzers gespeichert und ist gegen Zugriff geschützt, während der öffentliche Schlüssel beim jeweiligen Dienst, beispielsweise PayPal, hinterlegt wird. Die Generierung beider Schlüssel erfolgt in meinem Gerät (Laptop). Das ein Teil davon als „öffentlich“ bezeichnet wird, hat einfach den Hintergrund, dass es nicht gefährlich ist, diesen Teil des Schlüssels zu „veröffentlichen“. Jeder kann ihn haben. Er nutzt nur nichts, weil der zweite Schlüssel, der private Schlüssel, nicht bekanntgegeben wird.

Beim Login sendet der Server einen zufälligen Request, eine sogenannte Challenge, an das Gerät des Nutzers. Das Gerät signiert diese Challenge mit dem privaten Schlüssel und sendet die signierte Antwort zurück. Der Server überprüft die Signatur mithilfe des öffentlichen Schlüssels. Ist die Signatur korrekt, gilt die Identität als bestätigt. Entscheidend ist dabei, dass der private Schlüssel niemals übertragen wird und somit auch nicht abgefangen werden kann. Es wird nur für das Signieren gebraucht.

Rolle von Gerät, Betriebssystem und Browser

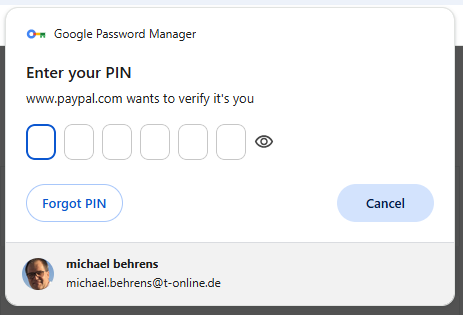

Passkeys sind eng mit dem jeweiligen Gerät und dessen Sicherheitsmechanismen verknüpft. Betriebssysteme wie Windows, iOS oder Android stellen sogenannte Authenticator bereit, die den privaten Schlüssel sicher speichern. Unter Windows erfolgt dies typischerweise über Windows Hello und den TPM-Chip, während Apple-Geräte den iCloud-Schlüsselbund nutzen und Android-Geräte den Google Password Manager. Ausnahme ist hier wohl Paypal, denn trotz Windows-Laptop nutze ich mit PayPal den Google-Password-Manager. Warum? Hm, das ist ein Geheimnis.

Der Browser (Chrome) fungiert als Schnittstelle zwischen Webseite und Betriebssystem und nutzt standardisierte APIs, um den Authentifizierungsprozess anzustoßen. Deshalb tauchen in der Praxis häufig Komponenten wie Google Password Manager oder Windows Hello in Login-Dialogen auf, obwohl der eigentliche Dienst, etwa PayPal, im Hintergrund bleibt.

Lokale Freigabe durch PIN oder Biometrie

Der Zugriff auf den privaten Schlüssel wird lokal durch eine zusätzliche Schutzschicht abgesichert. Diese kann aus einer PIN, einem Fingerabdruck oder einer Gesichtserkennung bestehen. Weil mein Laptop Gesichtserkennung nicht kann und der Fingerabdruck nicht eingerichtet ist, benutze ich die PIN-Variante. Dadurch bleibt ein kleines Risiko. Die PIN-Eingabe könnte eventuell mitgelesen und der Laptop anschließend gestohlen werden. Dann müsste ich schnell reagieren und die Passkeys auf allen kritischen Plattformen widerrufen. Aber nur vorsichtshalber. Mein Laptop ist gegen fremden Zugriff recht gut geschützt.

Wichtig ist, dass diese Faktoren ausschließlich auf dem Gerät verarbeitet werden und nicht an den Server übertragen werden. Sie dienen lediglich dazu, sicherzustellen, dass die Person vor dem Gerät tatsächlich berechtigt ist, den privaten Schlüssel zu verwenden. Die eigentliche Authentifizierung gegenüber dem Online-Dienst erfolgt weiterhin über die kryptografische Signatur.

Domain-Bindung als Schutz gegen Phishing

Ein zentraler Sicherheitsvorteil von Passkeys ist die feste Bindung an eine bestimmte Domain. Der private Schlüssel wird nur dann verwendet, wenn die Domain exakt mit der ursprünglichen Registrierung übereinstimmt. Versucht ein Angreifer, eine täuschend echte Kopie einer Login-Seite zu betreiben, kann das Gerät die Signatur nicht erzeugen, da die Domain nicht übereinstimmt. Dadurch werden klassische Phishing-Angriffe, selbst in Echtzeit, effektiv unterbunden. Dieser Mechanismus unterscheidet Passkeys fundamental von Passwortsystemen, bei denen der Nutzer aktiv Daten eingibt, die abgefangen werden können.

Synchronisation und plattformübergreifende Nutzung

Moderne Passkey-Implementierungen ermöglichen eine Synchronisation über mehrere Geräte hinweg. Apple synchronisiert Passkeys über den iCloud-Schlüsselbund, Google über den Google Password Manager und Microsoft über Windows-Konten. Diese Synchronisation erfolgt verschlüsselt, sodass die Schlüssel auch bei einem Gerätewechsel verfügbar bleiben. Gleichzeitig entsteht dadurch jedoch eine stärkere Abhängigkeit vom jeweiligen Ökosystem, was bei der Planung der eigenen Sicherheitsstrategie berücksichtigt werden sollte.

Sicherheit im Vergleich zu Passwort und Zwei-Faktor-Authentifizierung

Im Vergleich zur Kombination aus Passwort und Authenticator-App bieten Passkeys einen strukturellen Vorteil. Während bei klassischen Verfahren sowohl das Passwort als auch der Einmalcode aktiv eingegeben werden müssen und somit potenziell abgefangen werden können, entfällt dieser Schritt bei Passkeys vollständig. Es gibt kein übertragbares Geheimnis mehr, das gestohlen werden könnte. Zudem sind Passkeys für jeden Dienst einzigartig, wodurch das Problem der Wiederverwendung entfällt. Ja, wir tippen uns an die Stirn und fragen uns, auf wievielen Plattformen wir das gleiche Passwort nutzen… Daraus ergibt sich das bei Hackern beliebte Credential Stuffing – komme ich in eine Plattform des Users, komme ich in alle Plattformen…

Mögliche Schwachstellen und Abhängigkeiten

Trotz der hohen Sicherheit sind Passkeys nicht frei von Risiken. Ein kompromittiertes Gerät stellt weiterhin eine potenzielle Angriffsfläche dar, insbesondere wenn Schadsoftware Zugriff auf die lokalen Sicherheitsmechanismen erhält. Ebenso kritisch ist die Absicherung des zugrunde liegenden Cloud-Kontos, etwa bei Google oder Apple, da darüber die Synchronisation gesteuert wird. Ein weiterer Punkt ist die Wiederherstellung des Zugangs bei Geräteverlust, die komplexer sein kann als bei klassischen Passwort-Resets. Zudem führt die enge Integration in Plattformen zu einer gewissen Abhängigkeit von den jeweiligen Anbietern.

Praktische Einordnung und Zukunftsperspektive

Passkeys sind somit ein Paradigmenwechsel in der Authentifizierung. Die Sicherheit wird verschoben: Von einem wissensbasierten Modell hin zu einem gerätebasierten, kryptografischen Ansatz. Wir Nutzer als Risikofaktor Nummer Eins werden bei der Authentifizierung ausgeschaltet.

Vorteil: Weniger Aufwand und gleichzeitig mehr Schutz gegen die häufigsten Angriffe im Internet.

In der Praxis lassen sich Passkeys nicht mehr aufhalten. Voraussetzung für eine sichere Nutzung ist jedoch ein durchdachtes Setup mit mehreren Geräten, eine aktivierter Gerätesicherheit und eine abgesicherte Cloud-Identität. Mit meinem Laptop habe ich bezüglich der Gerätesicherheit gute Karten. Warum? Hm, das ist ein Geheimnis.

Ich wiederhole aber auch noch einmal gerne, wie man ausschließen kann, auf einer Fake-Seite gelandet zu sein: Man gibt einfach ein falsches Passwort ein. Wird es von der Seite akzeptiert, ist es eine Fake-Seite. Das ist eine sehr einfache aber zielführende Sache.

Entdecken Sie mehr von Michael Behrens

Melden Sie sich für ein Abonnement an, um die neuesten Beiträge per E-Mail zu erhalten.