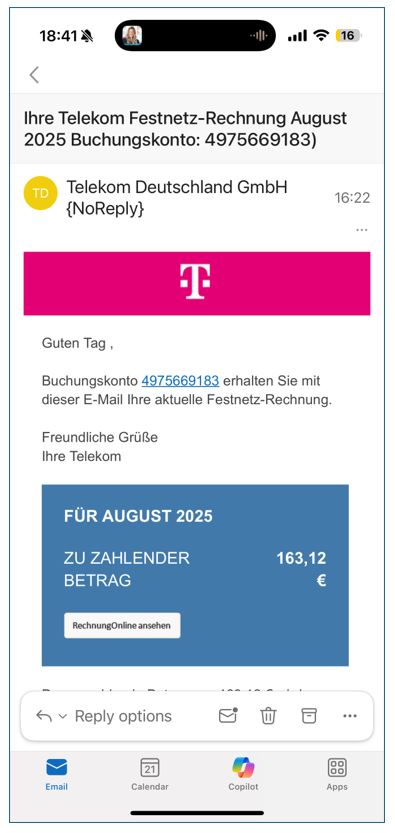

Hatte ich mich in Sachen Phishing-Mails nicht für unfehlbar gehalten? Eigentlich ja. Aber weit gefehlt. Eine einfache Mail hat mich reingelegt. Ich war gestern unterwegs und weit weg von IT-Themen, als die obige Mail aufs iPhone kam.

Schreck lass nach, der Betrag lag um 100 Euro höher als gewöhnlich. Schauen wir doch schnell mal im Kundencenter nach, was da Sache ist. Denn dort liegen die detaillierten Monatsrechnungen. Also flugs auf den „RechnungOnline ansehen“-Button geklickt (erster Fehler), Mailadresse und Passwort eingegeben (zweiter und dritter Fehler). Fehlermeldung kam keine, eingeloggt war ich aber auch nicht. Komisch, aber kann ja mal passieren (vierter Denkfehler). Der zweite Einlog-Versuch, samt MFA, war erfolgreich. Na also, geht doch (fünfter Denkfehler). Die Rechnung zum Betrag fand ich aber nicht. Nanu? Was ist hier los?

Ich warf jetzt einen erneuten Blick auf die Mail, und was soll ich sagen? Phishing-Mail. Ich hatte mich von dem unüblichen Euro-Betrag blenden lassen, womit jegliches gesunde Misstrauen wie weggeblasen war. Lesen von oben nach unten bzw. ein einziges richtiges Tippen in die Mail hinein hätte die Mail sofort als Fake entlarvt.

Habe ich nicht gemacht. Der zweite Grundsatz heißt, niemals die Links in Mails anzuklicken. Stattdessen hätte ich direkt im Browser die Adresse telekom.de eingeben müssen. Habe ich auch nicht getan. Da ging geistig aber einiges schief.

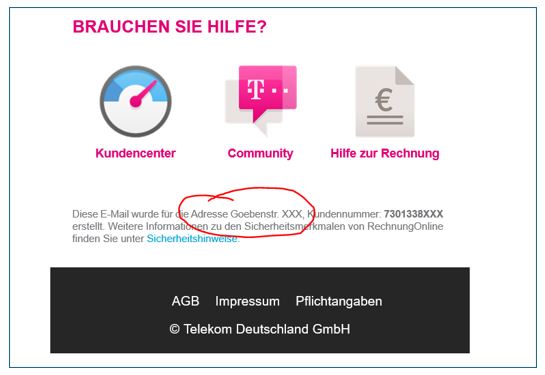

Buchungskonto stimmt nicht, keine persönliche Anrede. Das sind alles Dinge, die ich hier schon mehrmals gepredigt habe. Rechnungen kommen immer am Monatsende. Auch das hätte mir auffallen können. Dass die August-Rechnung schon Ende Juli gekommen war – habe ich auch übersehen. Auch ist der erste Satz kein vernünftiger deutscher Satz. Und am Ende der Mail steht dann dieser Quatsch:

Hat alles nichts geholfen. Ich habe nur auf die blaue, typische Box mit dem Euro-Betrag geschaut.

Dumm. Dümmer. DAU.

Natürlich änderte ich sofort das Telekom-Passwort. Was jetzt aber fehlt, ist eine tiefere Analyse. Ich denke dabei weniger an die Analyse meiner eigenen Blödheit, weil man das Versagen mit einem Begriff beschreiben kann: Blödmannsgehilfe. Mein Kollege würde hinzufügen: Einen Kopf wie a Anten, über de Augn nix.

Nein. Die Analyse muss dahingehend erfolgen, zu überlegen, welchen Schaden die Angreifer eigentlich mit dieser Mail anrichten möchten. Meine Mailadresse kannten die ja schon, sonst hätte man mir keine Mail schreiben können. Mit meinem Passwort und meinem OTP-Code hätten sie mein t-online-Postfach übernehmen können. Haben Sie das geschafft? Nein. Hätten sie das schaffen können? Durchaus. Mailadresse, Passwort und OTP-Code reichen aus, um vollen Zugriff zu erhalten.

Das Passwort wird nicht geändert. Üblicherweise wird durch die Hacker im Postfach eine Weiterleitungsregel gesetzt, um alle ankommenden Mails umzuleiten. Damit sieht das Postfach für mich als Eigentümer weiterhin völlig ok aus. Mit meiner Mail-Adresse lässt sich aber so einiges anstellen. Man kann sich bei Onlineversendern Accounts einrichten und Bestellungen auslösen. Die Verifizierungs-Mails werden durch die aktivierte Weiterleitung abgefangen. Bevor ich verstanden habe, warum plötzlich seltsame Rechnungen im Briefkasten liegen, ist der Schaden angerichtet.

Ist die Gefahr durch mein schnelles Handeln gebannt? Hoffentlich.

Aber es gab ein Zeitfenster von zehn Minuten, in denen theoretisch alles möglich war. Die Tatsache, dass bei mir alle Sachen, die mit Geld zu tun haben, über eine Authentifizierungs-App abgesichert sind, beruhigt ein wenig, aber nicht vollständig.

Es kann natürlich auch sein, dass lediglich das (mittlerweile) wertlose Passwort von den Hackern abgespeichert wurde. Dafür spricht, dass ich nach der Ersteingabe des Passwortes direkt auf die richtige Telekomseite weitergeleitet wurde, womit mein Misstrauen gedämpft werden sollte. Man wollte alles dafür tun, dass ich nicht auf die Idee komme, mein Telekom-Passwort zu ändern. Die Mail könnte ich ja am Ende als Irrläufer abtun.

Denn dann kann man mein Passwort im Darknet verkaufen. Man kann das erspähte Passwort aber auch auf anderen von mir genutzten Plattformen ausprobieren und darauf hoffen, dass es ein Standard-Passwort von mir ist.

Jedenfalls heißt es jetzt, sehr genau auf die Konten und die ankommenden Mails zu schauen.

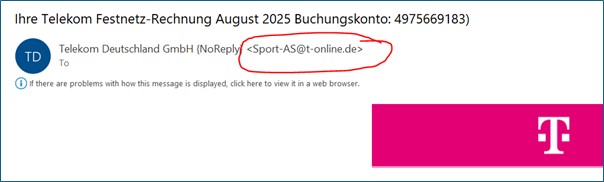

Eine Glanztat war das heute von mir nicht. Wer sich noch dafür interessiert, warum die Mail auch technisch eine Fake-Mail war – bitteschön.

Was an der Mail verdächtig ist:

- Button verlinkt nicht auf telekom.de

In der Nachricht steckt (in RTF/HTML-Form) ein verkürzter Link auf eine Short-Domain – folgendes Muster lässt sich rekonstruieren:https://lnk.sk/7...In der RTF-Darstellung ist dazwischen teils ein eingestreutes Leerzeichen („ln k.sk“), ein klassischer Trick, damit Filter und Menschen das Ziel schlechter erkennen. Eine Short-Domain wielnk.skhat nichts mit der Telekom zu tun – dort würde man echte Domains wie…telekom.deerwarten. - Telekom-Design durch echte Bildquellen: Gleichzeitig finden sich Textfragmente, die auf Bilddateien von …telekom.de hindeuten (z. B. „…kom.de/…xhdpi…“). Das ist eine gängige Masche: Das Phishing lädt Logos/Assets von der echten Telekom, damit das Layout absolut seriös wirkt – der Button selbst führt aber nicht zur Telekom.

- RTF/HTML-Obfuskation: Viele Steuerzeichen („HYPERLIN…“, kaputt wirkende Wortfragmente, eingefügte Sonderzeichen) – ein Hinweis auf absichtlich „zerschnittenen“ Code, um Sicherheitsfilter zu umgehen.

- Adressfragmente, aber kein eindeutiger legitimer Absender: In den auslesbaren Texten tauchen nur Ihre eigenen Adressen (z. B.

MICHAEL.BEHRENS@T-ONLINE.DE) auf – zum angeblichen Absender/Return-Path sieht man keinen verlässlichen Header (bei MSG-Dateien liegen die oft in separaten MAPI-Feldern). Dass der echte Absender nicht klar erkennbar ist, passt zum Phishing-Muster.

Interessenten empfehle ich, diesen meinen Bericht zum Thema Phishing-Mail zu lesen. Halten Sie sich fest, es wird spannend:

Entdecken Sie mehr von Michael Behrens

Melden Sie sich für ein Abonnement an, um die neuesten Beiträge per E-Mail zu erhalten.